Trend Vision One

- Endpoint Security

Optimized prevention, detection, and response for endpoints, servers,

and cloud workloads

Trend Vision One™ - Endpoint Security

Trend Vision One™ – Endpoint Security is the leading endpoint security solution that is

purpose-built for endpoints, servers, and cloud workloads, integrating advanced threat

protection, EDR/XDR, and threat intelligence. With this platform, you can streamline IT/

security operations, reduce complexity, and achieve optimal security outcomes across

your on-premises, cloud, multi-cloud, and hybrid environments.

As part of Trend Vision One™—a modern, cloud-native cybersecurity platform with the

broadest set of native solutions complimented with third-party integration—connect

endpoint and workload security with other protection products, threat intel, SIEM,

orchestration, build pipeline, attack surface management, and more. Endpoint Security

supports your diverse hybrid IT environments, helps in automating and orchestrating

workflows, and delivers expert cybersecurity services, so you can stop adversaries

faster and take control of your cyber risks.

Integrated EDR

With Trend Vision One, you get the XDR advantage with integrated EDR capabilities.

• Receive prioritized, actionable alerts, and comprehensive incident views

• Investigate root cause and execution profile across Linux and Windows system

attacks to uncover their scope and initiate direct response

• Hunt for threats via multiple methods—from powerful queries to simple text

search—to proactively pinpoint tactics or techniques and validate suspicious

activity in your environment

• Continuously search for newly discovered IoCs via Trend Micro automated

intelligence or custom intelligence sweeping

Streamlined workflow for IT and security operations

Protect user endpoints, servers, and cloud workloads using a single solution with centralized visibility, management, licensing, and role-based access control. Automated protection from a single pane of glass allows you to manage endpoint inventory, detections, mitigation actions, and policies.

Trend Micro Deep Security works at

the hypervisor layer through APIs

provided by the virtualization system (in the case of VMware, VMsafe APIs). Deep Security installs the Filter Driver on the hypervisor as a Security Portgroup and installs a guest called the Deep Security Virtualization Appliance on it. on the Host and bind it to the Security Portgroup that was created.

Threat detection capabilities

Endpoint Security

Get timely protection against an ever-growing variety of threats by leveraging automated and advanced security controls and the

latest industry-leading threat intelligence.

With a full range of layered prevention, detection, and response capabilities—such as modern anti-malware and ransomware

protection, device control, host-based intrusion prevention, application control, machine learning/AI, and more—you can defend your

endpoints, virtual desktops, servers, and cloud workloads in real-time.

Purpose-built for server and cloud Workload Security

According to Gartner1

, “An end-user endpoint is regularly exposed to threats through email, websites, cloud services or USB drives.

By contrast, threat actors target server workloads using software and configuration vulnerabilities, lateral movement, and stolen

employee credentials. These differences in threat exposure create a need for distinct security requirements and protection strategies

for end-user endpoints and server workloads.”

Ensure your security addresses the way server and cloud workloads are deployed and attacked with Endpoint Security. Protect against

vulnerabilities, malware, and unauthorized changes, and deploy advanced security capabilities specifically designed for the server and

cloud workload environment.

This includes intrusion prevention system (IPS) for server applications, integrity monitoring, log inspection, and container protection.

Seamlessly secure dynamic applications in the cloud, with automated discovery of workloads across cloud providers, such as AWS,

Microsoft Azure, and Google Cloud Platform™.

1 Gartner, Prioritizing Security Controls for Enterprise Servers and End-User Endpoints (Evgeny Mirolyubov, Peter Firstbrook, January 2023)

Google Compute Amazon EC2

Trend Vision One™ –

Endpoint Security

Microsoft Azure VM

Endpoints

• Behavioral analysis (against scripts, injection, ransomware, memory, and browser attacks)

• In-memory analysis for identification of fileless malware

• Exploit prevention (host firewall, exploit protection)

• Sandbox and breach detection integration

• Extended detection and response (XDR)

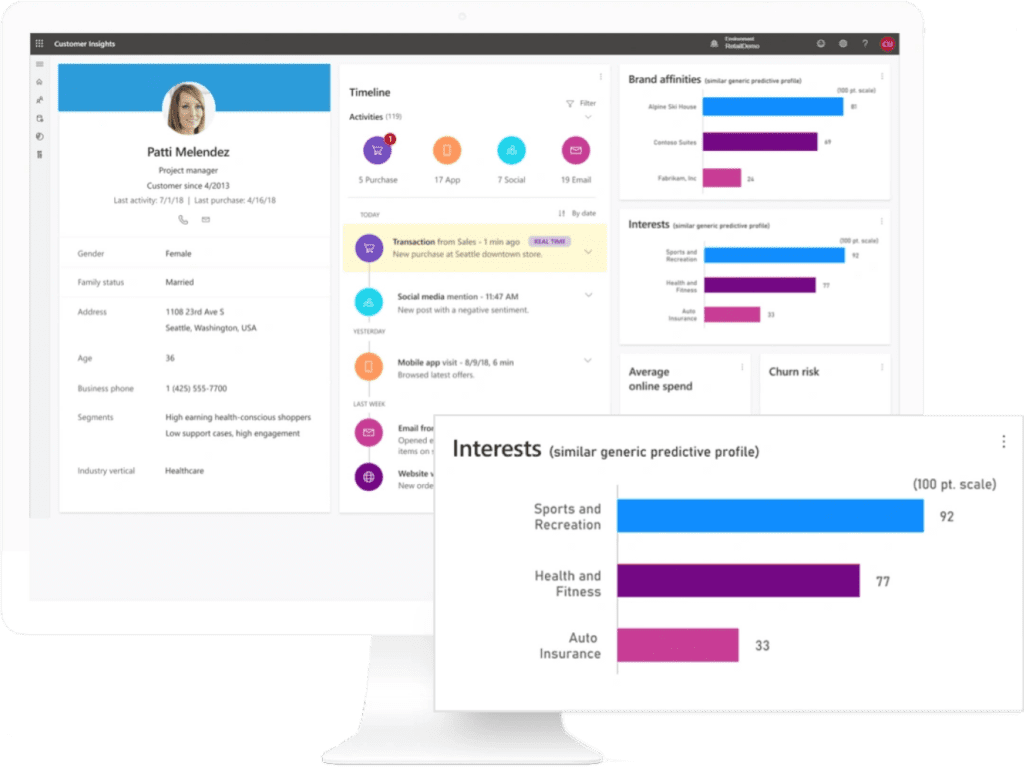

ทำงานร่วมกับทีมอื่นๆ

ได้ทุกที่ ทุกเวลา

ช่วยให้เซลส์สะดวกสบายในการประสาu งาน ประชุมงานกับทุกฝ่ายที่เกี่ยวข้อง บันทึกการประชุม สรุปการประชุม ได้อัตโนมัติ ได้ข้อมูลครบถ้วน พร้อมทำ proposal และ quotation

เสนองานที่มีเนื้อหาชัดเจน

ทำงานร่วมกับทีมอื่นๆ

ได้ทุกที่ ทุกเวลา

งาน ประชุมงานกับทุกฝ่ายที่เกี่ยวข้อง

บันทึกการประชุม สรุปการประชุม

ได้อัตโนมัติ ได้ข้อมูลครบถ้วน พร้อมทำ

proposal และ quotation

เสนองานที่มีเนื้อหาชัดเจน

ทำงานร่วมกับทีมอื่นๆ

ได้ทุกที่ ทุกเวลา

งาน ประชุมงานกับทุกฝ่ายที่เกี่ยวข้อง

บันทึกการประชุม สรุปการประชุม

ได้อัตโนมัติ ได้ข้อมูลครบถ้วน พร้อมทำ

proposal และ quotation

เสนองานที่มีเนื้อหาชัดเจน

ทำงานร่วมกับทีมอื่นๆ

ได้ทุกที่ ทุกเวลา

งาน ประชุมงานกับทุกฝ่ายที่เกี่ยวข้อง

บันทึกการประชุม สรุปการประชุม

ได้อัตโนมัติ ได้ข้อมูลครบถ้วน พร้อมทำ

proposal และ quotation

เสนองานที่มีเนื้อหาชัดเจน

ทำงานร่วมกับทีมอื่นๆ

ได้ทุกที่ ทุกเวลา

งาน ประชุมงานกับทุกฝ่ายที่เกี่ยวข้อง

บันทึกการประชุม สรุปการประชุม

ได้อัตโนมัติ ได้ข้อมูลครบถ้วน พร้อมทำ

proposal และ quotation

เสนองานที่มีเนื้อหาชัดเจน

Protection Points

With Trend Vision One you can have it all

Malware and ransomware protection: Defends endpoints

against threats like malware, ransomware, and malicious

scripts. Advanced protection capabilities adapt to protect

against unknown and stealthy new threats

Protection Layer 1

• Signature-based techniques accurately filter out all known bad data and allow

known good data to pass through

Protection Layer 2

• Predictive machine learning, application control, and variant protection

analyzes and blocks unknown data before it has a chance to execute

Protection Layer 3

• Separate run-time machine learning models monitor any program,

script, document or otherwise that is executing and detects threats and

suspicious behavio